Kaspersky-experts hebben een reeks aanvallen van advanced persistent threat (APT) actor BlueNoroff tegen kleine en middelgrote bedrijven wereldwijd blootgelegd, met grote cryptocurrency-verliezen voor de slachtoffers tot gevolg. De campagne, die de naam SnatchCrypto heeft gekregen, is gericht op verschillende bedrijven die zich bezighouden met cryptocurrencies en smart contracts, DeFi, Blockchain en bedrijven in de FinTech-industrie.

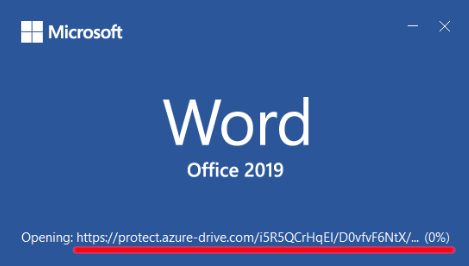

In de meest recente campagne van BlueNoroff hebben de aanvallers op subtiele wijze misbruik gemaakt van het vertrouwen van de werknemers die bij aangewezen bedrijven werken, door hen een volwaardige Windows-backdoor met spionagefunctionaliteit te sturen via e-mail. De inhoud van deze e-mails hebben meestal betrekking op contracten of andere bedrijfsgerelateerde informatie. Om uiteindelijk de crypto-portemonnee van het slachtoffer te legen, heeft de aanvaller uitgebreide en gevaarlijke middelen ontwikkeld: complexe infrastructuur, exploits en malware-implantaten.

Achtergrond BlueNoroff

BlueNoroff maakt deel uit van de grotere Lazarus-groep en maakt gebruik van hun gediversifieerde structuur en geraffineerde aanvalstechnologieën. De BlueNoroff APT-groep staat bekend om aanvallen op banken en servers die verbonden zijn met SWIFT, en heeft zich zelfs beziggehouden met het opzetten van nepbedrijven voor de ontwikkeling van cryptocurrencysoftware. De misleidde klanten installeerden vervolgens legitiem ogende apps en ontvingen na verloop van tijd ‘backdoored’ updates.

Nu is deze "tak" van Lazarus overgestapt op het aanvallen van crypto-startups. Aangezien de meeste cryptobedrijven kleine of middelgrote startups zijn, kunnen ze niet veel geld investeren in hun interne beveiligingssysteem. De aanvaller ziet dit ook in en maakt hier misbruik van door middel van social engineering-schema’s.

Werkwijze

Om het vertrouwen van het slachtoffer te winnen, doet BlueNoroff zich voor als een bestaande venture capital-onderneming. Kaspersky-onderzoekers ontdekten meer dan 15 venture-bedrijven, waarvan de merknaam en de namen van werknemers werden misbruikt tijdens de SnatchCrypto-campagne. Kaspersky-experts geloven ook dat echte bedrijven niets te maken hebben met deze aanval of de e-mails. Er is niet voor niets door cybercriminelen gekozen voor crypto-startups, zij ontvangen namelijk vaak brieven of bestanden van onbekende bronnen. Een venturebedrijf kan hen bijvoorbeeld een contract of andere bedrijfsgerelateerde bestanden sturen. De APT-actor gebruikt dit als lokaas om slachtoffers de e-mailbijlage - een document met macro’s - te laten openen.